Nội dung bài viết

Cuộc tấn công Eclipse là gì?

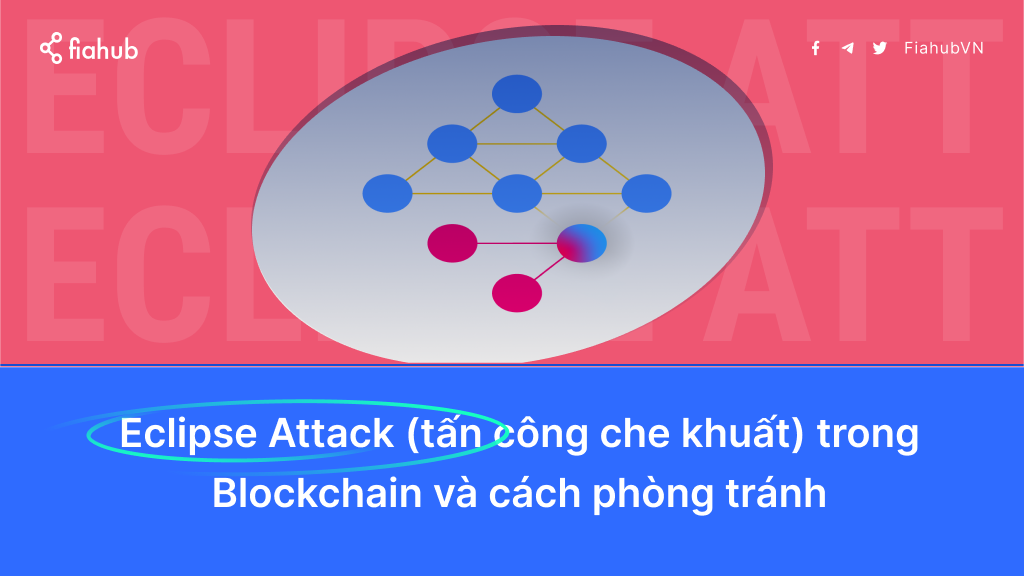

Một cuộc tấn công Eclipse liên quan đến một tác nhân độc hại cô lập một người dùng hoặc node cụ thể trong mạng ngang hàng phi tập trung (P2P). Khi thực hiện cuộc tấn công này, kẻ tấn công sẽ chuyển hướng các kết nối đến và đi của mục tiêu khỏi các node lân cận hợp pháp sang các node do kẻ tấn công kiểm soát.

Điều này thực sự cô lập mục tiêu, tạo ra một môi trường biệt lập trong mạng.

Bằng cách bóp méo trạng thái thực của sổ cái blockchain, kẻ tấn công có được khả năng thao túng node bị cô lập, dẫn đến xác nhận giao dịch trái phép và gián đoạn trong khai thác khối.

Thành công của các cuộc tấn công nhật thực phụ thuộc vào việc khai thác các kết nối giữa các node trong mạng blockchain.

Mặc dù cấu trúc phi tập trung của hầu hết các giao thức tiền điện tử khiến các cuộc tấn công này tương đối khó khăn và ít thường xuyên hơn các mối đe dọa trực tuyến khác, nhưng các cuộc tấn công nhật thực vẫn gây ra rủi ro đáng kể cho bảo mật trực tuyến.

Hiểu được cách hoạt động của chúng và áp dụng các chiến lược phòng ngừa là rất quan trọng để bảo vệ tính toàn vẹn của mạng blockchain.

Cuộc tấn công Eclipse hoạt động như thế nào?

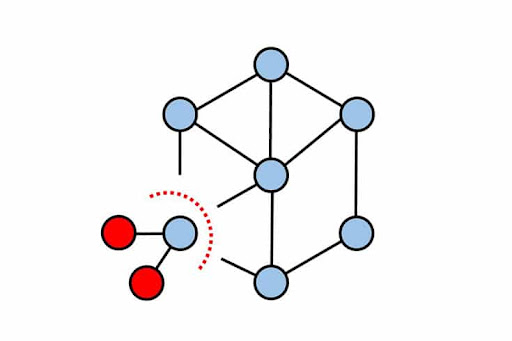

Cơ chế của cuộc tấn công Eclipse khai thác khả năng kết nối hạn chế vốn có của các node trong mạng phi tập trung. Các node này bị hạn chế bởi băng thông và chỉ có thể thiết lập kết nối với một tập hợp con các node lân cận.

Thay vì tấn công toàn bộ mạng, như đã thấy trong cuộc tấn công Sybil, những kẻ tấn công độc hại chỉ cần xâm phạm các kết nối của một node với tập hợp hạn chế các node lân cận của nó.

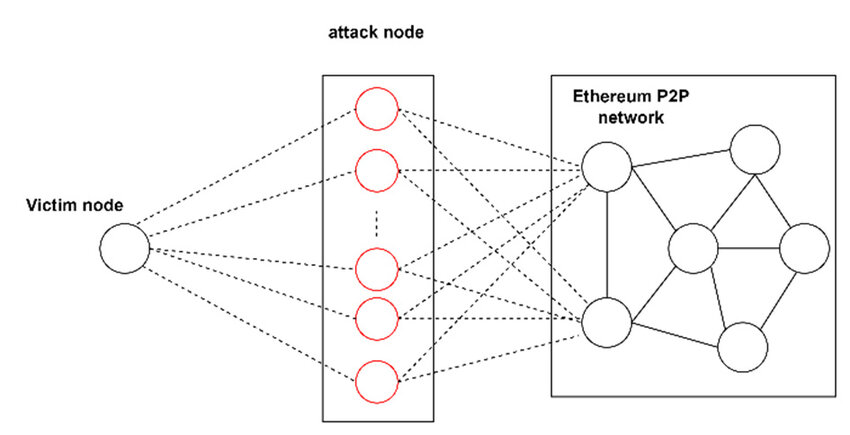

Để thực hiện một cuộc tấn công Eclipse, kẻ tấn công thường sử dụng mạng botnet hoặc mạng ma để làm ngập node mục tiêu bằng một loạt địa chỉ IP.

Node mục tiêu có thể đồng bộ hóa với các địa chỉ này khi kết nối lại với mạng blockchain.

Kẻ tấn công chờ thời cho đến khi node nạn nhân kết nối lại với các node độc hại hoặc triển khai cuộc tấn công Distributed Denial-of-Service (DDoS) để buộc kết nối lại.

Mặc dù để đạt được thành công có thể cần nhiều lần thử, nhưng khi node nạn nhân kết nối với các node do kẻ tấn công kiểm soát, dữ liệu sai có thể được đưa vào, thường đánh lừa nạn nhân không nghi ngờ.

Hậu quả của một cuộc tấn công che khuất trong các dự án tiền điện tử có thể bao gồm các cuộc tấn công chi tiêu gấp đôi và gián đoạn sức mạnh của thợ đào, cuối cùng trao quyền cho kẻ tấn công thao túng các giao dịch và kết quả khai thác.

Làm thế nào để ngăn chặn các cuộc tấn công Eclipse?

Phòng thủ chống lại các cuộc tấn công Eclipse liên quan đến các chiến lược chủ động và thiết kế mạng tỉ mỉ. Việc triển khai các biện pháp phòng ngừa ngay từ đầu trong quá trình phát triển mạng blockchain có thể làm giảm đáng kể các lỗ hổng.

Một số cách tiếp cận để ngăn chặn các cuộc tấn công Eclipse bao gồm:

- Lựa chọn node ngẫu nhiên: Xây dựng một mạng ngang hàng trong đó mỗi node kết nối với một tập hợp các địa chỉ IP ngẫu nhiên trong quá trình đồng bộ hóa sẽ làm giảm khả năng kết nối với các node do kẻ tấn công kiểm soát.

- Lựa chọn node xác định: Ngược lại với lựa chọn node ngẫu nhiên, lựa chọn node xác định liên quan đến việc chèn các địa chỉ IP của node cụ thể vào các khe cố định được xác định trước trong quá trình kết nối. Cách tiếp cận này làm phức tạp các nỗ lực của kẻ tấn công nhằm thao túng các node và làm giảm hiệu quả của các cuộc tấn công Eclipse.

- Tăng kết nối node: Nâng cao số lượng kết nối node-node làm tăng khả năng các node kết nối với người dùng hợp pháp, tăng cường bảo mật mạng.

- Hạn chế node mới: Cản trở việc tạo các node mới trong mạng bằng cách đưa ra các rào cản về chi phí hoặc độ phức tạp sẽ đặt ra một rào cản cao hơn cho những kẻ tấn công muốn làm ngập mạng bằng các node độc hại.

Tổng kết

Các cuộc tấn công che khuất tiền điện tử nhấn mạnh tầm quan trọng của kiến trúc mạng mạnh mẽ và các giao thức bảo mật trong hệ sinh thái blockchain.

Mặc dù các cuộc tấn công này chủ yếu ảnh hưởng đến người dùng cá nhân hoặc các node cụ thể, nhưng các sự cố lặp lại có thể làm xói mòn lòng tin và gây nguy hiểm cho toàn bộ mạng.

Để đảm bảo tính lâu dài và thành công của các công nghệ phi tập trung, điều quan trọng không chỉ là hiểu các trường hợp sử dụng và tokenomics của các dự án blockchain mà còn phải đi sâu vào các cơ chế đồng thuận cơ bản hỗ trợ chúng.

Cảm ơn sự theo dõi và đón đọc của các bạn. Đừng quên, mọi thắc mắc về thị trường tiền điện tử, vui lòng liên hệ đội ngũ Support của Fiahub 24/7.

Freelancer Marketing và Content Creator với gần 10 năm kinh nghiệm; trong đó có khoảng hơn 3 năm làm việc trong mảng Blockchain với vai trò Dịch Thuật và Copywriter.

Với kiến thức sâu rộng cùng khả năng diễn giải để những thuật ngữ công nghệ khó hiểu trở nên gần gũi hơn với người đọc. Lê Hoàng đảm nhiệm những bài viết trong chuyên mục "Từ Điển Crypto" và "Hướng Dẫn Người Mới" tại Fiahub Blog