ZachXBT vừa cảnh báo về một làn sóng tấn công nhắm vào người dùng MetaMask, khiến hàng trăm ví trên nhiều blockchain tương thích EVM bị rút tiền. Mỗi nạn nhân thường chỉ mất dưới 2.000 USD, nhưng tổng thiệt hại đã vượt mốc 107.000 USD và vẫn tiếp tục tăng.

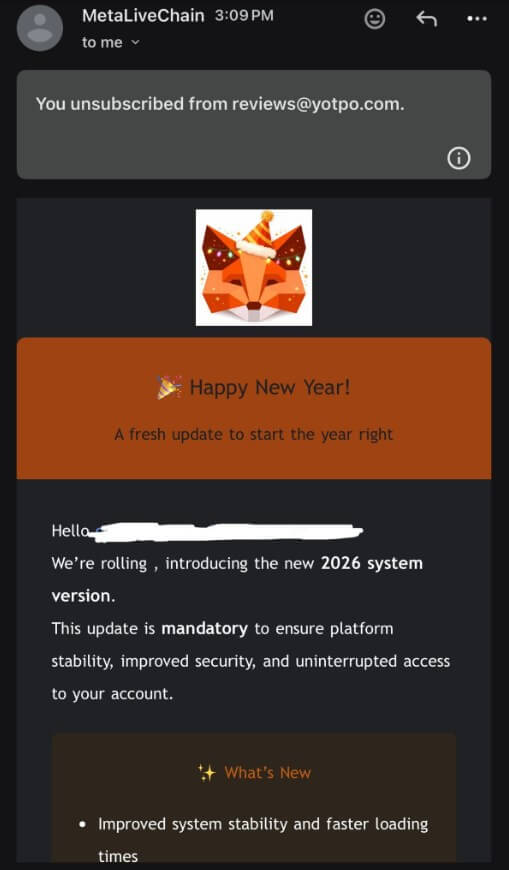

Các khoản tiền bị đánh cắp đều được chuyển về một địa chỉ đáng ngờ duy nhất. Nguyên nhân kỹ thuật chính xác hiện vẫn chưa được xác định, nhưng điểm chung trong các báo cáo của nạn nhân là họ nhận được email giả mạo MetaMask, yêu cầu “cập nhật bắt buộc” ví, kèm biểu tượng cáo đội mũ tiệc và tiêu đề “Happy New Year!”.

Thời điểm tấn công không phải ngẫu nhiên. Chiến dịch tấn công người dùng MetaMask diễn ra đúng kỳ nghỉ lễ khi: Đội ngũ phát triển và hỗ trợ kỹ thuật hoạt động cầm chừng; người dùng bị “ngập” trong email khuyến mãi cuối năm và mức độ cảnh giác tự nhiên bị suy giảm. Kẻ tấn công đã tận dụng chính khoảng trống này để trục lợi bất chính.

Nội dung bài viết

Vì sao cuộc tấn công này đặc biệt nguy hiểm?

Việc mỗi ví chỉ mất một khoản nhỏ cho thấy trong nhiều trường hợp, seed phrase không bị lộ. Thay vào đó, kẻ tấn công có khả năng đã sử dụng cơ chế cấp quyền (contract approval) để rút token. Chiến lược này mang lại hai lợi thế lớn: Thiệt hại nhỏ khiến nạn nhân chậm phát hiện và báo cáo và có thể mở rộng quy mô sang hàng trăm ví khác nhau. Kết quả là kẻ tấn công thu được lợi nhuận lớn mà không gây chú ý ngay lập tức.

Đáng chú ý, sự việc này diễn ra chỉ ít lâu sau vụ tấn công Trust Wallet, khi mã độc trong tiện ích mở rộng Chrome (phiên bản 2.68) đã đánh cắp khóa riêng và rút ít nhất 8,5 triệu USD từ hơn 2.500 ví trước khi được vá lỗi. Hai hình thức tấn công khác nhau nhưng cùng chỉ ra một thực tế: Thiết bị và hành vi người dùng vẫn là mắt xích yếu nhất trong bảo mật tiền điện tử.

“Giải phẫu” một email phishing hiệu quả

Email giả mạo MetaMask lần này cho thấy vì sao các cuộc tấn công kiểu này vẫn liên tục thành công:

- Tên người gửi gây nhiễu: “MetaLiveChain” nghe giống một dự án DeFi nhưng hoàn toàn không liên quan đến MetaMask.

- Tái sử dụng mẫu email hợp pháp: Phần header chứa link hủy đăng ký từ dịch vụ marketing bên thứ ba, cho thấy kẻ tấn công sao chép template thật.

- Ngụy trang theo mùa: Biểu tượng cáo MetaMask đội mũ tiệc, kết hợp không khí lễ hội với cảm giác “khẩn cấp giả tạo” về cập nhật bắt buộc.

Trong khi đó, hướng dẫn bảo mật chính thức của MetaMask rất rõ ràng:

- Email hỗ trợ chỉ đến từ domain xác thực (@metamask.io).

- MetaMask không bao giờ gửi email yêu cầu cập nhật, xác minh.

- Không bao giờ hỏi Secret Recovery Phrase.

- Tuy nhiên, các email này đánh trúng phản xạ hành vi, không phải kiến thức lý thuyết.

4 dấu hiệu nhận biết phishing trước khi quá muộn

- Không khớp thương hiệu – người gửi.

- Tạo cảm giác khẩn cấp giả tạo (“bắt buộc cập nhật”).

- Link không trùng domain chính thức (kiểm tra bằng cách hover).

- Yêu cầu vi phạm nguyên tắc ví (seed phrase, ký giao dịch mơ hồ).

Trong vụ việc này, nhiều nạn nhân có thể đã ký cấp quyền độc hại, cho phép kẻ tấn công rút token trong thời gian dài.

Xử lý khẩn cấp: Thu hồi quyền và khoanh vùng thiệt hại

Khi đã lỡ ký cấp quyền độc hại, thời gian phản ứng là yếu tố sống còn. Lúc này, người dùng có thể:

- Kiểm tra và thu hồi quyền trực tiếp trong MetaMask Portfolio.

- Sử dụng Revoke.cash hoặc Etherscan Token Approval Checker để hủy quyền ERC-20, ERC-721, ERC-1155.

Nếu hành động kịp thời, người dùng có thể chặn đứng việc rút tiền tiếp theo. Tuy nhiên, cần phân biệt rõ rằng nếu như bạn chỉ lộ approval thì hoàn toàn có thể cứu được ví đó. Nhưng nếu bạn đã để lộ seed phrase thì ví đó coi như đã chết.

MetaMask khuyến cáo: nếu nghi ngờ seed phrase bị lộ, hãy ngừng sử dụng ví ngay, tạo ví mới trên thiết bị sạch và chuyển toàn bộ tài sản còn lại.

Vì sao phân tách ví ngày càng quan trọng?

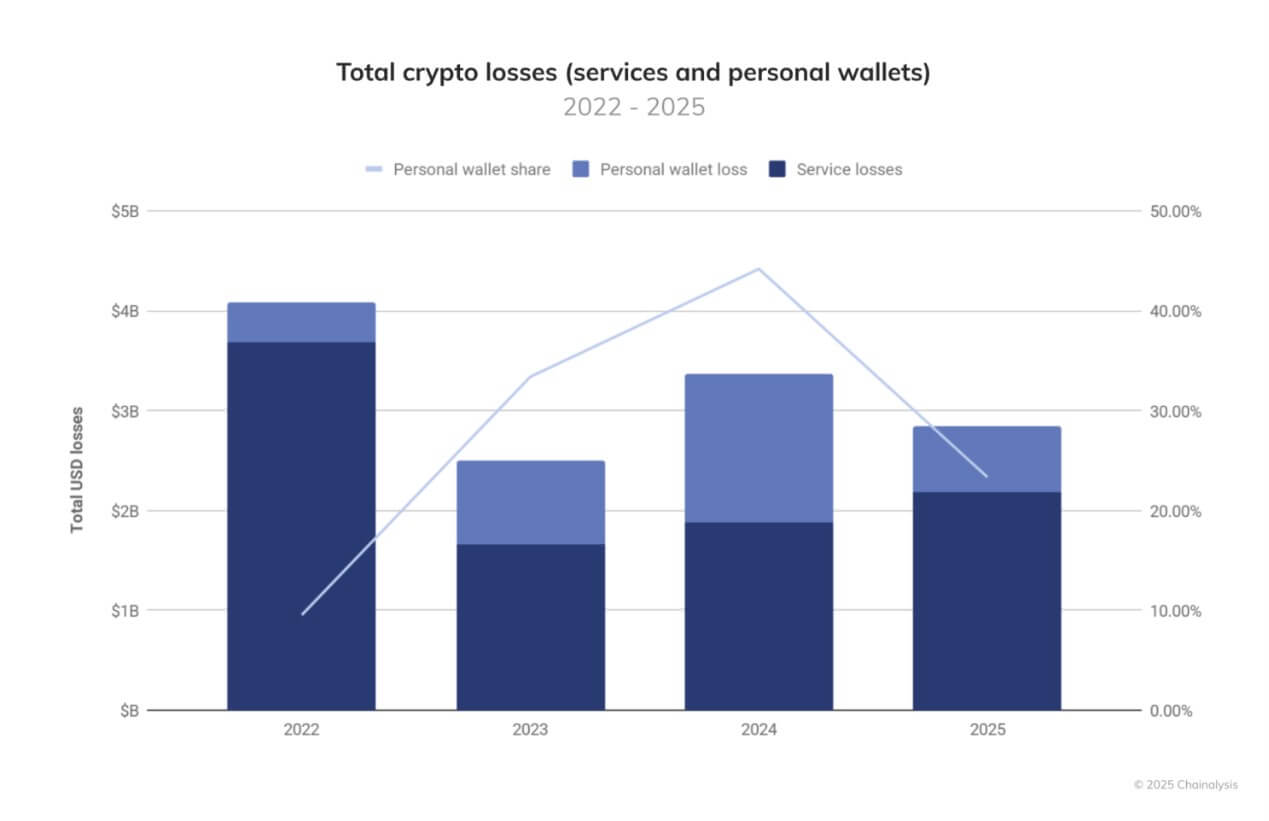

Theo Chainalysis, năm 2025 ghi nhận 158.000 vụ xâm nhập ví cá nhân, ảnh hưởng đến ít nhất 80.000 người. Tổng giá trị bị đánh cắp giảm, nhưng số lượng nạn nhân tăng, đúng với mô hình “đánh rộng – đánh nhỏ” mà ZachXBT phát hiện.

Điều này cho thấy: quản lý rủi ro quan trọng không kém tránh lừa đảo. Mô hình hiệu quả hiện nay: Sử dụng ví cứng (cold wallet) cho tài sản dài hạn; ví nóng cho giao dịch thường xuyên; ví “burner” cho DeFi thử nghiệm.

Cách làm này tạo ra “ma sát”, nhưng đó chính là mục tiêu. Mất ví burner chỉ tổn thất nhỏ, còn giữ toàn bộ tài sản trong một ví nóng là tự đặt mình vào rủi ro hệ thống.

Linh Bùi là một nhà sáng tạo nội dung, chuyên gia nghiên cứu trong lĩnh vực tài chính nói chung và tiền điện tử nói riêng. Với mong muốn chia sẻ các tuyến bài viết chuyên về kiến thức, cập nhật tin tức về thị trường tài chính tại Việt Nam và trên toàn cầu, Linh Bùi đã và đang tham gia với vai trò biên tập viên/người sáng tạo nội dung tại một số nền tảng, sàn giao dịch như Fiahub, BeInCrypto, Mitrade, Finixio, Dr.Localize… Trong mỗi bài viết của mình, Linh Bùi đều mong muốn đơn giản hóa các khái niệm tài chính liên quan, giảm thiểu rào cản gia nhập cho độc giả, đặc biệt là những người mới tham gia.